A internet trouxe avanços extraordinários em comunicação, produtividade e acesso à informação. No entanto, essa mesma conectividade expõe usuários a uma série de riscos, como vazamento de dados, rastreamento indevido, ataques cibernéticos e exploração de informações pessoais. Em um cenário onde dados são considerados ativos valiosos, garantir a privacidade e a segurança digital deixou de ser opcional e passou a ser uma necessidade crítica.

A chamada “invisibilidade na internet” não significa desaparecer completamente do ambiente digital, mas sim reduzir drasticamente sua superfície de exposição. Isso envolve limitar o rastreamento, proteger dados sensíveis, controlar o compartilhamento de informações e utilizar tecnologias que aumentem a confidencialidade, integridade e disponibilidade dos dados, pilares fundamentais da Segurança da Informação.

Com o crescimento de ameaças como phishing, malware, engenharia social e vigilância massiva, tanto por cibercriminosos quanto por grandes plataformas, torna-se essencial adotar uma postura proativa. A proteção de dados não depende apenas de ferramentas, mas também de comportamento, consciência e boas práticas alinhadas a normas como ISO/IEC 27001, NIST e LGPD.

Neste artigo, você entenderá como alcançar maior invisibilidade na internet, protegendo suas informações contra ameaças reais e cada vez mais sofisticadas. Eu também aplico essas estratégias no meu dia a dia para reduzir riscos e manter meus dados mais seguros.

O Que Significa Invisibilidade na Internet

Invisibilidade na internet é um conceito relacionado à minimização da presença digital rastreável. Isso não significa anonimato absoluto, mas sim dificultar a coleta, correlação e uso indevido de dados por terceiros.

Cada ação online gera rastros: acessos a sites, pesquisas, cliques, localização, dados de dispositivos e comportamento de navegação. Esses dados são frequentemente coletados por cookies, scripts de rastreamento e plataformas de análise.

A invisibilidade digital busca reduzir esses rastros por meio de:

- Navegação privada e segura

- Uso de redes criptografadas

- Redução da exposição de dados pessoais

- Controle de permissões em aplicativos

- Bloqueio de rastreadores

Quanto menor a quantidade de dados disponíveis, menor a probabilidade de exploração por agentes maliciosos.

Principais Ameaças à Privacidade e Segurança de Dados

Para proteger seus dados, é fundamental compreender os riscos mais comuns. Entre as principais ameaças estão:

O phishing, que utiliza engenharia social para enganar usuários e obter credenciais sensíveis. Esse tipo de ataque geralmente ocorre por e-mails falsos, mensagens ou páginas fraudulentas.

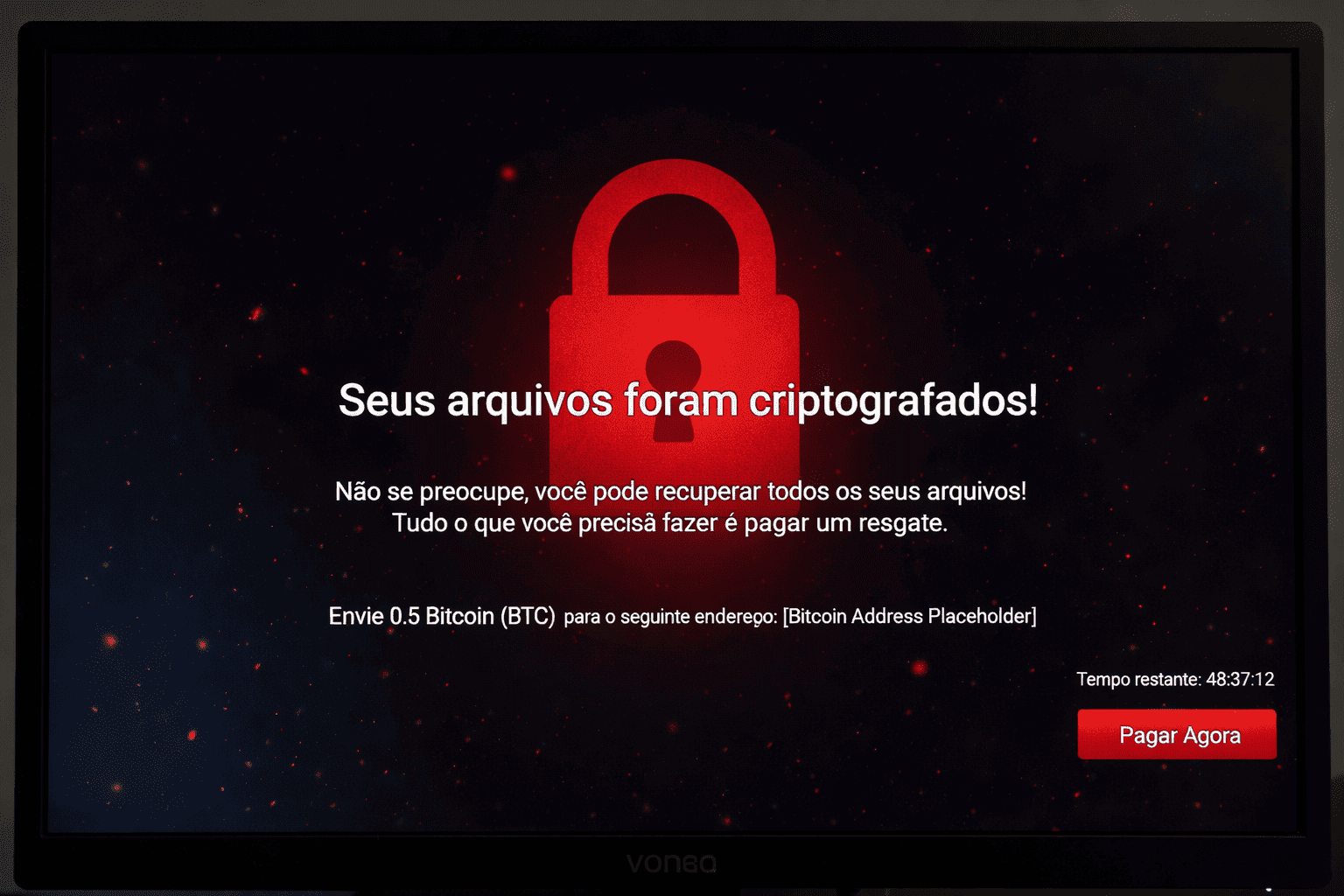

Malwares, como spyware e ransomware, que podem capturar informações ou bloquear sistemas. Muitos desses softwares são instalados sem o conhecimento do usuário.

Rastreamento online, realizado por empresas e anunciantes, que coletam dados comportamentais para criar perfis detalhados.

Vazamentos de dados, que ocorrem quando empresas sofrem ataques e expõem informações de usuários, como senhas, e-mails e dados financeiros.

Ataques de força bruta e credential stuffing, que exploram senhas fracas ou reutilizadas.

A proteção contra essas ameaças exige uma abordagem em múltiplas camadas, combinando tecnologia e boas práticas.

Navegação Segura e Anônima

Um dos primeiros passos para alcançar invisibilidade na internet é adotar uma navegação mais segura. Isso inclui o uso de ferramentas que protegem o tráfego de dados e reduzem o rastreamento.

O uso de redes privadas virtuais (VPN) é altamente recomendado. A VPN criptografa sua conexão e oculta seu endereço IP, dificultando a identificação da sua localização e atividade online.

Outra prática essencial é utilizar navegadores focados em privacidade ou configurar corretamente navegadores tradicionais. Isso inclui bloquear cookies de terceiros, desativar rastreadores e utilizar extensões de segurança.

O modo de navegação privada também ajuda, embora não seja suficiente sozinho, pois não impede o monitoramento por provedores de internet ou sites.

Além disso, sempre prefira conexões HTTPS, que garantem a criptografia dos dados transmitidos entre o usuário e o servidor.

Gerenciamento de Senhas e Autenticação

Senhas são uma das principais linhas de defesa contra invasões. No entanto, muitos usuários ainda utilizam combinações fracas ou repetidas, o que compromete a segurança.

Uma boa prática é utilizar senhas longas, complexas e únicas para cada serviço. O uso de gerenciadores de senhas é altamente recomendado, pois permite armazenar e gerar credenciais seguras.

A autenticação multifator (MFA) adiciona uma camada extra de proteção. Mesmo que a senha seja comprometida, o acesso ainda dependerá de um segundo fator, como um código temporário.

Evite armazenar senhas em navegadores sem proteção e nunca compartilhe credenciais por mensagens ou e-mails.

Proteção de Dados em Dispositivos

A segurança não depende apenas da internet, mas também da proteção dos dispositivos utilizados. Computadores e smartphones são alvos frequentes de ataques.

Mantenha sempre o sistema operacional atualizado, pois as atualizações corrigem vulnerabilidades exploradas por cibercriminosos.

Utilize antivírus confiáveis e mantenha-os atualizados. Essas ferramentas ajudam a detectar e bloquear ameaças em tempo real.

Ative a criptografia de disco, que protege os dados armazenados em caso de perda ou roubo do dispositivo.

Evite instalar aplicativos de fontes desconhecidas e revise as permissões concedidas, especialmente acesso à câmera, microfone e localização.

Controle de Dados em Redes Sociais

As redes sociais são grandes fontes de coleta de dados. Informações como localização, hábitos, contatos e preferências podem ser exploradas para ataques direcionados.

Reduza ao máximo o compartilhamento de informações pessoais. Evite publicar dados sensíveis, como endereço, telefone ou rotina diária.

Revise as configurações de privacidade das plataformas, limitando quem pode visualizar suas informações.

Desative a geolocalização em postagens sempre que possível.

Tenha cuidado com solicitações de amizade ou mensagens de desconhecidos, pois podem ser tentativas de engenharia social.

Uso Consciente de Wi-Fi Público

Redes Wi-Fi públicas representam um alto risco para a segurança dos dados. Muitas dessas redes não possuem criptografia adequada, permitindo a interceptação de informações.

Evite acessar contas bancárias ou inserir dados sensíveis em redes públicas.

Sempre que necessário utilizar esse tipo de conexão, use uma VPN para proteger o tráfego.

Desative a conexão automática a redes Wi-Fi e mantenha o compartilhamento de arquivos desativado.

Ataques do tipo “man-in-the-middle” são comuns nesse cenário e podem capturar dados em tempo real.

Minimização de Dados e Princípio do Menor Privilégio

Um dos conceitos fundamentais da segurança da informação é a minimização de dados. Isso significa coletar e armazenar apenas o necessário.

Quanto menos dados você disponibiliza, menor é o impacto em caso de vazamento.

O princípio do menor privilégio também se aplica ao uso de sistemas e aplicativos. Conceda apenas as permissões essenciais para o funcionamento.

Revise periodicamente contas antigas e exclua serviços que não utiliza mais.

Essa abordagem reduz significativamente a superfície de ataque.

Monitoramento e Resposta a Incidentes

Mesmo com todas as medidas preventivas, incidentes podem ocorrer. Por isso, é importante monitorar continuamente sua presença digital.

Utilize serviços que alertam sobre vazamentos de dados associados ao seu e-mail.

Fique atento a atividades suspeitas em contas, como acessos não reconhecidos.

Em caso de comprometimento, altere imediatamente as senhas e ative medidas adicionais de segurança.

Tenha backups regulares dos seus dados, garantindo a recuperação em caso de perda ou ataque ransomware.

Conformidade com a LGPD e Boas Práticas

A Lei Geral de Proteção de Dados (LGPD) estabelece diretrizes importantes sobre o tratamento de dados pessoais no Brasil.

Empresas devem garantir transparência, segurança e consentimento no uso de dados. Como usuário, você tem o direito de saber como suas informações são utilizadas.

Adotar práticas alinhadas à LGPD não apenas protege seus dados, mas também contribui para um ambiente digital mais seguro.

Frameworks como NIST e ISO/IEC 27001 reforçam a importância de políticas, controles e gestão de riscos na proteção da informação.

A invisibilidade na internet não é um estado absoluto, mas sim um processo contínuo de redução de exposição e fortalecimento da segurança digital. Em um mundo onde dados são constantemente coletados e explorados, adotar medidas de proteção deixou de ser uma escolha e passou a ser uma necessidade essencial.

Ao aplicar práticas como navegação segura, uso de VPN, autenticação multifator, controle de permissões e conscientização sobre ameaças, é possível reduzir significativamente os riscos. A combinação de tecnologia e comportamento é o que realmente garante a proteção eficaz dos dados.

Mais do que ferramentas, a segurança depende de disciplina e conhecimento. Pequenas ações no dia a dia fazem uma grande diferença na proteção contra ataques e na preservação da privacidade.

Eu encaro a invisibilidade digital como um compromisso contínuo, ajustando minhas práticas sempre que surgem novas ameaças, porque sei que proteger meus dados é proteger minha própria identidade no ambiente digital.